通信世界网消息(CWW)11月16日,第二届通信网络安全管理员技能大赛在北京落下帷幕。三大运营商共30支代表队、90名选手同台竞技。经过两天激烈角逐,中国电信安徽公司(以下简称安徽电信)代表队一路过关斩将,最终获得团体一等奖,汪有杰、邓道琳分别获得个人一等奖,丁浩获个人三等奖。

之所以能取得这样的好成绩,源自安徽电信对网络安全的高度重视和不断实践。而且,近年来安徽电信持续加大安全人才培养力度,通过SOC微课堂、系统培训、技能大赛、劳动竞赛等举措,全面提升安全人员技能,实现了整体安全防护工作水平的大幅提高。在此,我们选取安徽电信部分实践和研究成果,分享给业界。

实践一:DNS安全防护关键技术研究

DNS是Domain Name System的缩写,它是互联网的一项核心服务,我们可以把它看作是Web域名和IP地址互相映射的分布式数据库,它让人们不必再去记忆复杂的IP地址,而是通过简单域名就可以更方便地访问互联网。

随着互联网应用的普及,DNS系统逐渐成为黑客们关注的焦点,DNS在实现域名解析这一基础功能的同时,不得不面对来自互联网的各种安全威胁。总体来看,DNS安全威胁主要来自三大方面:系统自身缺陷、外部攻击、管理手段不完善。

安徽电信对运营商DNS系统面临的安全威胁,从自身缺陷、外部攻击和管理问题3方面进行分析,并对这些威胁的应对策略进行深入研究讨论,而DNS安全防护关键技术和方法对现网DNS安全防护有一定指导作用。

虽然DNS的各种安全威胁日益增多,安全风险越来越大,但DNS安全防护技术也在不断更新,魔高一尺道高一丈,每种安全问题都一定有应对方法。我们研究的DNS安全防护关键技术多数已经应用在现网环境中,可以抵御大多数的安全问题。不过,还有很多安全手段有待研究,比如:对于DDoS攻击,目前只能缓解攻击影响,没有完美彻底的解决方案;当前业界流量清洗系统对DNS的清洗效果不十分理想,自动清洗可能导致误伤等,这些都是我们未来研究的重点。

实践二:关于异常流量清洗问题的思考

目前,互联网上存在各种类型的攻击,尤其以DDoS(即“分布式拒绝服务”)攻击为主。随着Internet互联网络带宽的增加和多种DDoS黑客工具的不断发布,DDoS拒绝服务攻击的实施越来越容易,DDoS攻击事件正在成上升趋势。由于商业竞争、打击报复和网络敲诈等多种因素,很多IDC托管机房、商业站点、游戏服务器、聊天网络等网络服务商长期以来一直被DDoS攻击所困扰,随之而来的是客户投诉、同虚拟主机用户受牵连、法律纠纷、商业损失等一系列问题,因此,解决DDoS攻击问题成为网络服务商必须考虑的头等大事。

DDOS的表现形式主要有两种:一种为流量攻击,主要是针对网络带宽的攻击,即大量攻击包导致网络带宽被阻塞,合法网络包被虚假的攻击包淹没而无法到达主机;另一种为资源耗尽攻击,主要是针对服务器主机的攻击,即通过大量攻击包导致主机的内存被耗尽或CPU被内核及应用程序占完而造成无法提供网络服务。

针对DDoS攻击,运营商可以使用电信大网的清洗设备实施清洗。在对各类客户清洗中,安徽电信发现虚假流量的大流量攻击很容易实施清洗,但是针对小流量的连接耗尽型攻击,清洗系统不具有很大优势。安徽电信以实际工作中遇到的攻击为例,分析此类型攻击的特点以及防御方法。

针对此类问题,安徽电信建议用户在订购DDoS清洗服务时,提供一些针对连接耗尽型攻击的防御攻击参数,例如源IP限速多少,是否有白名单等。通过用户提供的参数,方便于清洗策略的定制。

实践三:规模化分散场景下Web应用统一防护的实践

近年来,随着企业信息化脚步的逐步加快,各类业务系统、支撑平台快速上线。以安徽电信为例,根据报备资产进行初步统计,已经具有了800多种Web类应用。企业重要的维护功能、敏感的客户数据都在通过这些平台实现和流转,因此这些平台成为了黑客高度觊觎的对象。

据统计,互联网攻击有90%以上均来自于Web应用,而恰恰这些应用又处于分散部署、安全防护缺失的环境下,不得不引起我们的重视。安徽电信通过对目前成熟的Web应用方式进行进一步延伸和集成,将自动化手段和专业人员经验相结合,构建出一套成熟的可实现分散式、规模化Web应用统一监控、统一防护的平台,实现Web应用的防入侵、防篡改、防泄漏。

具体而言,安徽电信通过本地化Agent技术实现对Web应用源代码的监控、对WebShell的实时监测和防护,结合Web防篡改平台的周期性监测可有效实现事前的预防与发现;通过DNS域名解析+反向代理的技术手段实现了WAF设备的云化,实现了敏感请求和响应的实施过滤和阻断,在确保提供安全防护功能的同时解决了分布式Web防护高成本低成效的难题;通过纳入专业安全人员众测评估,可有效弥补自动化漏洞发现手段的漏报、误报等弊端,进一步提升安全性;通过将所有Web应用管理后台纳入4A管控,可有效提升黑客入侵难度。

通过多种手段的综合运营,安徽电信将安全运维集中化、统一化,可以实现较好的防护效果。

实践四:通过Dionaea搭建低交互式蜜罐系统

在网络世界中,充满着各种各样水平不等的黑客、骇客、灰客,虽然我们可以用网络及主机层面的防火墙在一定程度上防范他们的入侵,但是我们并不能真正地了解入侵的黑客。我们也无法从防火墙层面了解目前黑客攻击的方式、攻击的特点。

为此我们可以建立蜜罐系统。通过蜜罐系统引诱黑客前来攻击,从而了解黑客攻击的特点、特性以及攻击方式,做到知己知彼。通过蜜罐系统可以为网络安全态势分析提供基础分析数据,从而进一步提升电信网络安全。

安徽电信通过研究发现,通过Dionaea建立的蜜罐系统,我们可以知道网络中大量的黑客重点在扫描什么、攻击什么。同时,Dionaea蜜罐会自动检测黑客Shellcode中的文件下载地址或黑客指定的下载地址,并尝试下载文件,我们可以获取到最新的病毒木马文件样本。古人云:知己知彼,百战不殆。在网络安全方面,了解黑客入侵攻击手段,我们建立的防御体系才能切实地提升电信网络的安全。

实践五:私网资产低成本4A管控方案实践

中国电信拥有庞大的IP/IT资产,分布在极其复杂的业务系统内,资产账号的管理、鉴权、授权和审计(即4A)的管控越发显得迫在眉睫。随着工信部对基础电信运营商4A平台建设和使用的要求落于考核,以及中国电信集团和省公司网络资产安全管控的迫切需求,4A平台的建设正在全国如火如荼地开展。

安徽电信在4A平台的建设和使用过程中发现,大量重要业务系统的纯私网资产在接入4A管控的过程中存在难题,现有的基于独立部署堡垒机的解决方案存在一系列弊端。安徽电信通过对该难题的分析、解决新思路的探讨与实践,走出了一条低成本、相对安全的私网资产4A管控方案。

对于动辄成千上万的资产规模,安徽电信认为逐步全面纳入4A管控是大趋势,但是如何以尽可能低的成本,尽可能安全的管控效果来实现是考验一个系统是否成功的关键。企业充分利用已有资源,充分发挥已有能力是不错的选择。安徽电信对纯私网资产的4A管控方式和方法的实践是抛砖引玉,希望能够为后续项目在方案的规划、系统的建设和优化方面起到一点扩展思路的作用。

实践六:基于GRE+IPSEC镜像流量安全传输

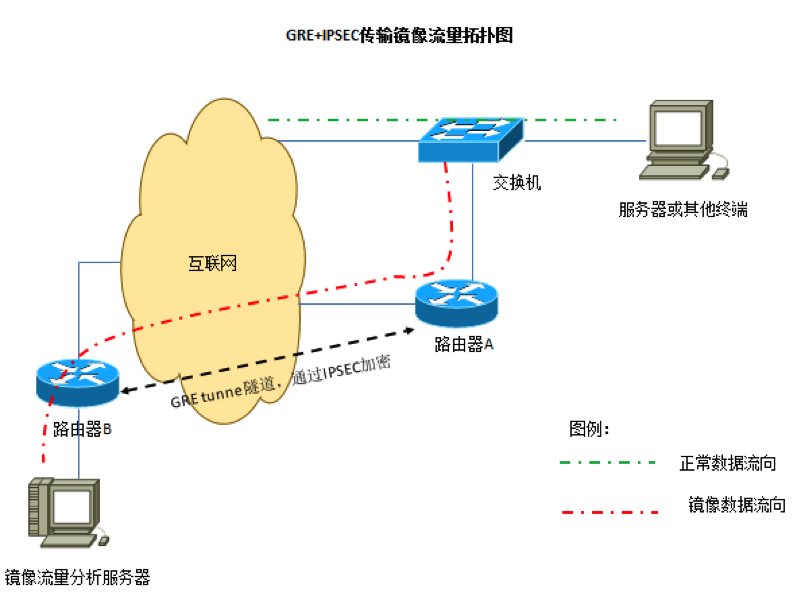

在实际工作中,因业务分析或者故障处理,工作人员需要抓取数据镜像流量。交换机配置镜像数据均比较简单,在实际中经常遇到的问题是镜像流量的传输,即镜像流量如何安全、可靠地传输到分析服务器上。安徽电信从解决实际工作中遇到问题的角度出发,提出了基于GRE+IPSEC镜像流量安全、可靠的一种传输方法。

该方法在交换机上配置端口镜像数据,将目标服务器或终端上的所有流量镜像到交换机的监测口,交换机的监测口可以与同机房接入互联网的路由器A相连。路由器A与路由器B建立GRE隧道并通过IPSEC加密封装传输,确保镜像数据传输安全。镜像数据传送到路由器B后,路由器B将镜像流量解密、解封装发送至分析服务器,从而完成了镜像流量通过互联网安全可靠地传送至分析服务器。GRE+IPSEC传输镜像流量拓扑图如图所示。

图 GRE+IPSEC传输镜像流量拓扑图

GRE+IPSEC可以实现镜像数据的流量安全传输,对于需要采集多个节点的镜像数据,不失为一种高效、低成本的方法。